মন কথনিকা-৪৮৭৩

তোমার আমার মতামতে আকাশ পাতাল সীমা

আমার বুলি বরফ জলের তোমার যেন বোমা,

তুমি বলো রোদের তেজে আমি বর্ষার মতন

বুকের ভিতর বন্ধু বুঝি পাথর পুষো যতন।

মন কথনিকা-৪৮৭৪

পিঠে ব্যথা ভাল্লাগে না, মন... ...বাকিটুকু পড়ুন

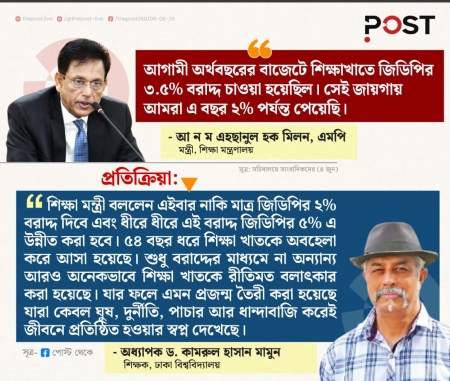

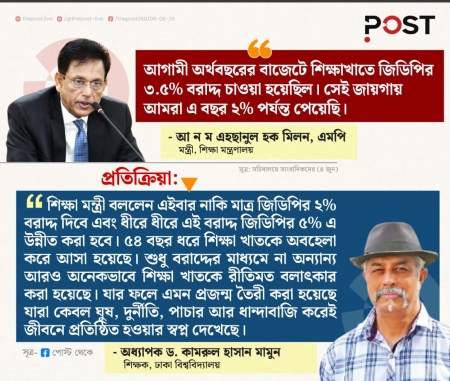

রাজনীতির মাঠে ক্ষমতার হাতবদল যেমনই হোক না কেন, সাধারণ মানুষের আসল নজর থাকে জীবনের মৌলিক জায়গাগুলোতে। আর একটি দেশের ভবিষ্যৎ বদলে দেওয়ার সবচেয়ে বড় হাতিয়ার হলো শিক্ষা ব্যবস্থা।...

...বাকিটুকু পড়ুনলিখেছেন

মুনতাসির, ০৯ ই জুন, ২০২৬ সকাল ১০:০৮

আজকাল পাহাড়ে ওঠা অনেক সহজ হয়েছে। সামাজিক যোগাযোগমাধ্যমে প্রায় প্রতিদিনই দেখা যায় কেউ না কেউ কোনো পাহাড়ের চূড়ায় দাঁড়িয়ে ছবি তুলছেন। ট্রেইল ধরে হেঁটে, কখনো দড়ি ধরে, কখনো গাইডের সাহায্যে...

...বাকিটুকু পড়ুন

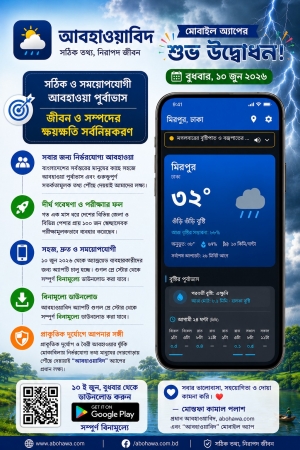

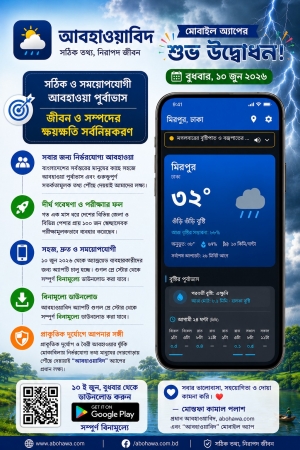

“আবহাওয়াবিদ” মোবাইল অ্যাপের শুভ উদ্বোধন: বুধবার, ১০ জুন ২০২৬

আনন্দের সঙ্গে জানাচ্ছি যে বাংলাদেশের সর্বস্তরের মানুষের কাছে সহজে আবহাওয়া পূর্বাভাস এবং আবহাওয়া-সংক্রান্ত গুরুত্বপূর্ণ সতর্কতামূলক তথ্য পৌঁছে দেওয়ার লক্ষ্য নিয়ে abohawa.com...

...বাকিটুকু পড়ুনলিখেছেন

রাজীব নুর, ০৯ ই জুন, ২০২৬ সন্ধ্যা ৬:১৩

আমাগো গ্রাম আপনারা সবাই চিনেন।

মুন্সিগঞ্জ, বিক্রমপুর। শ্রীনগর থানা। খুবই প্রাচীন অঞ্চল। অবশ্য এখন গ্রাম বদলে গেছে! ইংলিশ মিডিয়াম স্কুল হয়েছে, বিউটি পার্লার, কমিউনিটি সেন্টার, শপিংমল, ফাস্টফুডের দোকান হয়েছে।...

...বাকিটুকু পড়ুন

টিকা দান কর্মসূচী আবার শুরু হয়েছে,

মায়েরা আপনার শিশুকে কেন্দ্রে নিয়ে টিকা দিন

এবং সকল টিকা প্রদানের তথ্য সংরক্ষন করুন, যা আপনার সন্তানের

ভবিষ্যৎ জীবন যাপনে কাজে লাগবে ।

(বাবারা এ ব্যাপারে সচেতন হোন এবং শিশুর মাকে সহায়তা দিন )

(স্বাস্হ্য অধিদপ্তর তথ্যসূত্র বলছে: বিগত ১৫ই মার্চ থেকে হামের উপর্সগ বা হামের প্রাদুর্ভাবে , এ পর্যন্ত মৃত্যু দেশে প্রাণ হারাল ৪৫১ জন (২০.০৫.২০২৬ ইং) শিশু মারা গেছে)

বাংলাদেশে সম্প্রতি শিশুদের মধ্যে হামের সংক্রমণ বেড়ে যাওয়ায় সরকার সিদ্ধান্ত নিয়েছে, এখন নয় মাসের বদলে ছয় মাস বয়সী শিশুদের হামের টিকার প্রথম ডোজ দেবে।আগে সম্প্রসারিত টিকাদান বা ই,পি,আই টিকাদান কর্মসূচি অনুযায়ী

শিশুকে নয় মাস এবং ১৫...

...বাকিটুকু পড়ুনলিখেছেন

কলাবাগান১, ০৯ ই নভেম্বর, ২০২৫ রাত ১২:১২

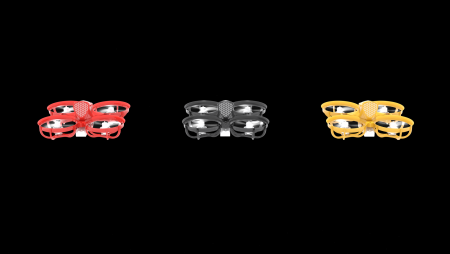

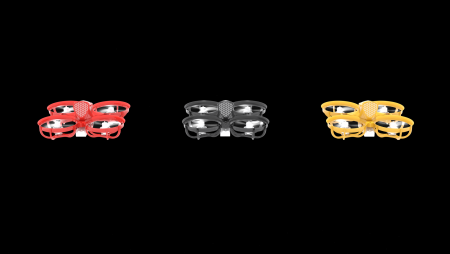

মোবাইল ফোন এর শব্দ এবং অবস্হান ডিটেক্ট করার সেন্সর দিয়ে মশা কে ডিটেক্ট করে উড়ন্ত/চলন্ত পাখা দিয়ে 'পিষে' ফেলে দেয়। কোন ক্যামিক্যাল না থাকাতে নিরাপদ টেকনোলজি। সরকার এর উচিত প্রতি ঘরে ঘরে একটা করে ড্রোন দেওয়া যাতে মশা বাহিত রোগ ডেংগু/চিকুনগুনিয়া/জিকা রোগের প্রকোপ কমাতে পারে।

এই কোম্পানী

https://tornyol.com/ $১০০ ডিপোজিট নিয়ে প্রিঅর্ডার নিচ্ছে

এমন সহজ প্রযুক্তি বাংলাদেশ থেকে আসা উচিত ছিল....বিজ্ঞান কে ফ্রন্টে না আনলে ছাত্র/ছাত্রীরা এসব সাধারন চিন্তা ধারনা থেকে এমন ব্যবহার উপযোগী প্রযুক্তি বানানোর ধারনাই পাবে না। ধর্ম নিয়ে ছাত্র/ছাত্রীরা যে রকম উন্মাদনা ফেসবুকে, টিকটকে, ব্লগে, বিজ্ঞান নিয়ে তেমন আগ্রহ কমই দেখা যায়....আমি আমার নিজের ল্যাব খুব...

...বাকিটুকু পড়ুন

শিক্ষাবৃত্তি পাওয়া সিলেটের শিক্ষার্থীটি আমার পা ছুঁয়ে সালাম করলো! এর আগে আমাকে কে কে পা ছুঁয়ে সালাম করেছে মনে করার চেষ্টা করলাম। ঈদগুলোতে আমার ছোট ভাই ও তাদের স্ত্রী, আমার মামাতো-খালাতো বোনেরা আর আমার বিবিজান ছাড়া কেউ আমাকে পা ছুঁয়ে সালাম করে নাই। ঈদের সময় ছাড়া অন্য কোন সময়ে এইসব নিকটাত্মীয়েদের কাছ থেকে আমি এইভাবে সালাম পাই নাই! তাই, ছেলেটার কাছ থেকে সালাম পেয়ে আমি তাকে বুকে জড়িয়ে ধরলাম। মাথা ছুঁয়ে দোয়া করলাম, যাতে সে ভবিষ্যতে অনেক বড় হয়।

আজকে সিলেটে আমাদের পাঠাগারের পক্ষ থেকে আয়োজিত শিক্ষাবৃত্তি হস্তান্তর অনুষ্ঠানে এরকম অনেক ঘটনাই ঘটলো। আরেকজন ছেলে পকেট থেকে একটি...

...বাকিটুকু পড়ুনলিখেছেন

রাজা সরকার, ০১ লা নভেম্বর, ২০২৫ দুপুর ১:৩৯

১

অনেক দিন সিগারেট ছেড়েছি

ফুসফুসের বিদ্রোহে

শ্বাসকষ্ট বড় কষ্ট যার হয় সে বোঝে

কিন্তু আমি সিগারেট ছেড়েছি বলে সিগারেটের দোকান উঠে যায়নি

নানা কাজে পান সিগারেটের দোকানে তো যেতেই হয়

চেয়ে দেখি থরে থরে সাজানো সিগারেটের প্যাকেট

কালে ভদ্রে আমিও হঠাৎ সিগারেটের দাম জানতে চাই

যেহেতু অনেক দিন ছেড়েছি তাই দাম শুনে চমকে ওঠার ভান করি

দিতে বলি পাঁচটা সিগারেট

দোকানী ছেলেটি দেয় আর বড় বড় চোখ করে বলে

আপনি না সিগারেট ছেড়ে দিয়েছিলেন!

সেই সিগারেট বাড়িতে নিয়ে আসি, বইয়ের সেলফে গুঁজে রাখি

এবং অবশ্যই ধরা পড়ি স্ত্রীর কাছে

বাঙালি মধ্যবিত্ত গৃহকত্তা সকলেই জ্ঞানী পুরুষ হন

আমি বাদ যাই কেন

স্ত্রীকে বোঝাতে তাই বেশি সময় লাগে না

জর্দাপানে তাঁরও অভিনিবেশ বেশ গাঢ়

একটা... ...বাকিটুকু পড়ুন

লিখেছেন

মুনতাসির, ০১ লা নভেম্বর, ২০২৫ সকাল ৯:৫৯

ঢাকা থেকে ক্রিস্টিনা পৌঁছানোর পর দুদিন কেটেছে বিশ্রামে। পথে নামার আগের দিনই সব রেডি করে। ফেললাম। দলে আমি ছাড়াও আছেন শামিসা আখতার ও মোরশেদ অম্ললাম। তিনজনের জন্য দুটি সাইকেল, এর মধ্যে একটি ট্যান্ডেন।

২০ সেপ্টেম্বর সাতসকালে রাজধানী শহর প্রিন্তিনা থেকে মিত্রোভিস্তার পথ ধরি। শুরুতে রাস্তা বেশ মসৃণ। তবে ছোট ছোট চড়াই আছে। প্রথম প্যাডেল মারার পরই বুঝে ছিলাম হ্যান্ডেলবারটা নড়বড়ে। শক্ত করার জন্য দরকার একটা সাধারণ রেজ, আমাদের কাছে তা নেই। ছুটির সকালে দোকানপাটও বন্ধ। আমাদের দরকার একটা ওয়ার্কশদ। কিন্তু গত দুই দিনে কফিশপ আর গাড়ির শোরুম ছাড়া আর কিছু চোখে পড়েনি।

শহরতলির কোলাহল কমতেই একটা মেকানিকের দোকান চোখে পড়ল। সেখানে থামলাম।... ...বাকিটুকু পড়ুন